Todos nos lembramos dos anos dourados das criptomoedas, quando até as avós estavam interessadas na compra de Bitcoin (BTC). Naquela época, a indústria de criptografia atraía muita atenção, trazendo novos usuários ao mundo da FinTech. No entanto, o hype das criptomoedas também é um ímã para os golpistas.

Changelly se preocupa com sua segurança e continua a fornecer materiais educacionais sobre as indústrias de criptografia e blockchain. O que é phishing? Como é diferente de pharming? Como se proteger de ataques de phishing? Nós vamos cobrir todos eles.

Table of Contents

O que é phishing?

Você já recebeu uma mensagem estranha que alegava fornecer um desconto, oferecia um acordo suspeito e lucrativo etc.? Provavelmente, a resposta será sim. No início da Internet, essas mensagens não eram algo extraordinário. O espaço na web está avançando e, portanto, tem maus atores. Os fraudadores engenhosos começaram a enviar e-mails em nome de empresas confiáveis, confundindo usuários ingênuos.

Phishing é um tipo de ataque cibernético destinado a obter informações confidenciais de usuários da Internet.

Na maioria das vezes, maus atores se esforçam para coletar nomes de usuário, senhas, detalhes de cartões bancários e assim por diante. Ao enviar um e-mail fraudulento, os maus atores querem que você interaja com a mensagem para que eles possam roubar suas informações privadas. Os fraudadores usam vários ataques psicológicos para fazer você acreditar que pode compartilhar suas informações com segurança. Os e-mails fraudulentos sempre parecem impecáveis, portanto, você deve estar atento ao examinar a mensagem.

Tipos de Phishing

O phishing é uma técnica difundida de um ataque cibernético. Portanto, ele tem várias maneiras de colocar os usuários no gancho. Reunimos cinco ataques de phishing essenciais que são usados com frequência.

Phishing por e-mail

Phishing por email é o básico, mas o mais comum. Como descrito acima, um ator ruim finge ser uma empresa legítima que oferece algum tipo de serviço. Por exemplo, você recebeu uma mensagem de uma troca de criptografia gigante. A carta fornece um link que, uma vez clicado, o redireciona para um site que pode coletar seus dados. O endereço de e-mail pode parecer inútil à primeira vista. No entanto, é provável que tenha substituição de caracteres ou domínios estranhos.

Spear Phishing

Esse tipo de técnica de phishing requer trabalhos preparatórios do lado dos golpistas. O spear phishing é direcionado a instituições ou indivíduos. Os hackers coletam informações privadas sobre uma pessoa conhecida da empresa para usar seu tom de voz para criar e-mails maliciosos e enviá-los. As vítimas acreditam na credibilidade da carta e compartilham senhas ou outros dados confidenciais com os maus atores.

Nos últimos dois anos, um grupo de hackers, também conhecido como ‘CryptoCore’, conseguiu roubar cerca de US$ 200 milhões de várias trocas de criptomoedas. O último ataque ocorreu em junho de 2020. A quadrilha usou um método de spear-phishing para acessar as carteiras de uma bolsa de criptomoedas

Whaling

Whaling é um subtipo de um spear phishing. Se o último tenta usar a representação de qualquer funcionário, o whaling terá como alvo a alta gerência, como CEO, CTO e outros. Os e-mails enviados por esse ‘CEO’ também fornecem links perigosos com scripts incorretos.

Watering Hole

Outro tipo sofisticado de phishing é um watering hole. Os hackers determinam sites que são preferíveis por uma vítima. Depois disso, os invasores pesquisam vulnerabilidades no site para infectá-lo com um script malicioso. O último visa redirecionar a vítima para um site que envenena seu dispositivo com malware.

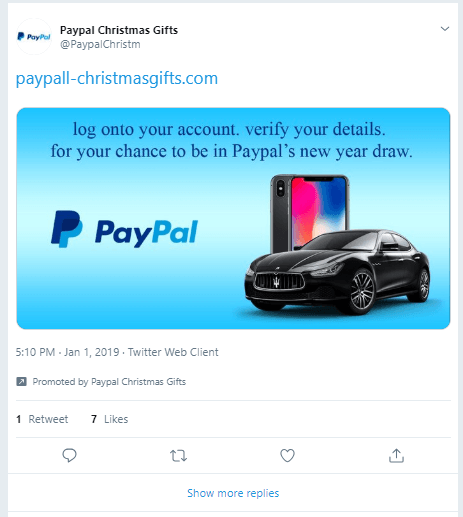

Anúncios

O phishing por meio de anúncios é uma maneira bastante popular de instalar malware em seus dispositivos ou roubar informações privadas. Os invasores implementam scripts ruins em um anúncio por vários motivos. Um deles é o cryptojacking. Outro é ter acesso aos seus dados. Anúncios falsos podem parecer inofensivos e refletidos na parte superior das solicitações do Google.

Pharming

Decidimos colocar um dos subtipos de phishing mais perigosos em uma seção separada. Pharming é um ataque cibernético que redireciona um usuário para sites fraudulentos. Nesse caso, o computador da vítima provavelmente já está infectado.

Para executar o pharming, os invasores precisam instalar malware no seu servidor ou computador. O código envia você para um site falso, o que faz com que você forneça seus dados confidenciais. O pharming corrompe os servidores DNS (Sistema de Nomes de Domínio) e, dessa forma, é extremamente difícil corrigir a situação, pois os usuários não têm controle sobre os registros DNS.

Como prevenir o phishing?

Phishing em criptomoeda: como evitar fraudes e manter seu dinheiro seguro

Existem várias regras básicas para se manter seguro na Web e em espaços criptográficos:

- Não abra emails suspeitos. Se você não solicitou informações específicas da troca de criptografia, mas recebeu uma carta dela, pode ser um ataque de phishing;

- Preste atenção ao endereço de e-mail. Phishers podem usar nomes de domínio estranhos para enganá-lo;

- Não clique em nenhum link ou abra anexos. Eles podem conter código infectado;

- Use software anti-phishing. A maioria dos navegadores oferece extensões anti-phishing;

- Não confie em e-mails que prometem montanhas de ouro de criptografia.

Considerações Finais

Esperamos que este artigo tenha ajudado a entender o básico de um ataque cibernético como phishing. Preste muita atenção à segurança de suas informações pessoais enquanto estiver na Internet. Fique atento a mais informações básicas sobre criptografia com Changelly e tome cuidado.

Sobre Changelly

Changelly é um serviço de troca de criptomoedas instantâneas sem custódia que atua como intermediário entre as trocas de criptomoedas e os usuários, dando a ele a oportunidade de trocar mais de 160 criptomoedas com os melhores valores do mercado. A Changelly oferece sua API e um widget de pagamento personalizável para qualquer serviço de criptografia que deseje ampliar seu público e implementar novas opções de troca.